1、背景:

该工具来自一位大佬的多年研究。

IFFA(Interactive File Format Analysis)蒜 未知文件格式自动分析软件官方公众号。让二进制漏洞挖掘实现:简单化,智能化,批量化,0基础化。成熟,稳定,好用。

微信公众号:IFFA64

漏洞来源:

漏洞编号:

CVE-2016-8377

漏洞复现:

正常大蒜使用是这样的,先抓包,但是这个文件创建后发现只是服务端,没有发现发数据包的客户端,那么我们就随便网上找一个数据包得了。

环境搭建:

下一步,下一步,即可。

2、配置环境:

随意创建,如图

创建好后,开启服务。如程序仿真

然后。仿真设定

这时候选择TCP,大蒜支持TCP和UDP。然后记下500这个端口就可以了。

TCP协议,500端口。PLC协议。有这些信息足够了。

3、漏洞挖掘

抓包工具我们并没有抓到500端口这个数据包。因为我们的环境不足嘛。

如果你有资源,继续搭配完整的环境抓包就OK了。

如果你没有资源,也不要着急,这不是PLC吗。我们网上随便找一段PLC数据包就行了。

比如我从网站上找到了这个数据包,然后我把这个数据包保存在一个文件内。

0d005454100006002400f82a03000000

当然你可以找其他的数据包,只要是数据包,是什么都无所谓啦。就像一个图片样本一样。

我们把数据包保存成二进制格式。

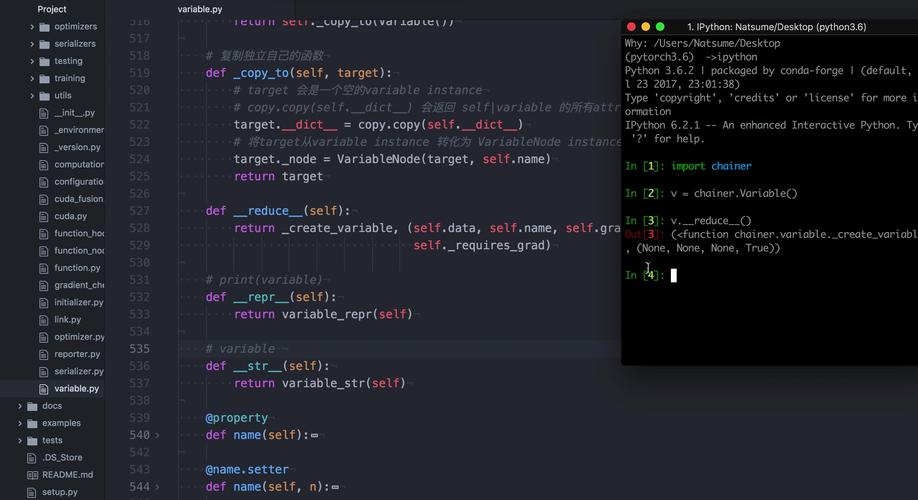

用时0秒,分析完成。选择TCP协议,500端口,输出

输出后 生成pit。直接用peach测试就完了。

大约经历了10秒(5000多次测试),程序崩溃。漏洞复现。

这种例子针的不想做,大蒜搞工控,不是用加特林欺负小学生吗?

10秒都坚持不下来,是男人不?

声明:

本测试用例是根据已有漏洞测试,你选择不同的数据包,不同的程序,以及不同的大蒜版本,很容易发现新的0day。但是这是你的个人行为,后果和我们没有任何关系,特此声明。

后记:

IFFA 全球唯一一款文件格式(协议)自动分析软件。

如果说挖洞是枚硬币,

要么逆向,要么审计,

你选择哪一面?

今天,大蒜选择两面。

本文发布于:2024-02-04 00:09:27,感谢您对本站的认可!

本文链接:https://www.4u4v.net/it/170698238651974.html

版权声明:本站内容均来自互联网,仅供演示用,请勿用于商业和其他非法用途。如果侵犯了您的权益请与我们联系,我们将在24小时内删除。

| 留言与评论(共有 0 条评论) |